Nowy kontroler i tańsze SSD

7 stycznia 2016, 10:31Podczas rozpoczętych właśnie targów CES 2016 Marvell zaprezentuje kontroler dla SSD, który współpracuje z protokołem NVMe v. 1.2. Protokół ten pozwala na wykorzystanie pamięci RAM komputera w roli pamięci cache SSD

Pies na nośniki

29 grudnia 2015, 11:01Amerykańska policja wykorzystuje specjalnie tresowane psy do wykrywania ukrytych dysków twardych, kart pamięci i klipsów USB. Te tak zwane "porn dogs" są używane przede wszystkim podczas poszukiwania nośników z dziecięcą pornografią

Różne atomy dają lepszą kontrolę

17 grudnia 2015, 12:36Teraz naukowcy wpadli na pomysł prostego systemu korekcji błędów kwantowych. Proponują, by splątać ze sobą dwa różne atomy, więc przypadkowa manipulacja jednym z nich nie wpłynie na drugi

Biofilmy z rur oczyszczają naszą wodę pitną

16 grudnia 2015, 19:23Naukowcy z Uniwersytetu w Lund odkryli, że nasza woda do picia jest oczyszczana przez miliony dobrych bakterii z instalacji wodociągowej.

Neurotoksyna z glonów upośledza pamięć przestrzenną uszanek

15 grudnia 2015, 12:38Pierwsze na świecie badania obrazowe mózgu i testy behawioralne uszanek kalifornijskich, które zdezorientowane wylądowały na plaży (uległy tzw. strandingowi), pokazały, w jaki sposób neurotoksyna z glonów zaburza pamięć przestrzenną i połączenia hipokampa z innymi strukturami.

Dziurawe antywirusy

15 grudnia 2015, 11:24W produktach trzech znanych firm antywirusowych, Kaspersky, McAfee i AVG, znajduje się identyczna dziura. Oprogramowanie alokuje na potrzeby odczytu i zapisu oraz wykonuje uprawnienia w takich obszarach pamięci, które mogą być łatwo przewidziane przez napastnika

Flawonoid - apigenina - sprzyja powstawaniu neuronów

14 grudnia 2015, 14:02Apigenina, flawonoid występujący w pietruszce, tymianku, rumianku czy karczochach, sprzyja tworzeniu neuronów (neurogenezie) i wzmacnia połączenia między komórkami mózgu.

Powiązali typy pamięci z wzorcami połączeń w mózgu

14 grudnia 2015, 11:29Naukowcy po raz pierwszy powiązali typy pamięci - pamięć epizodyczną i semantyczną - z wzorcami połączeń w mózgu. Wg nich, mogą one być charakterystyczne dla konkretnych osób, dlatego mówią o utrzymującej się całe życie cesze pamięciowej.

Mydło wszystko umyje...

10 grudnia 2015, 13:19Ósmego grudnia zadebiutował pierwszy nadający się do regularnego mycia mydłem smartfon. Digno Rafre to produkt japońskiej firmy Kyocera Telecom.

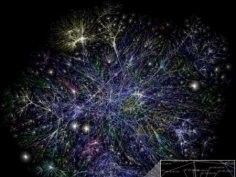

Vuvuzela następca Tora?

10 grudnia 2015, 12:17Naukowcy z MIT-u ogłosili powstanie sieci służącej do bezpiecznego przesyłania wiadomości tekstowych. Twierdzą, że jest ona bardziej bezpieczna niż Tor i nawet najpotężniejsze organizacje nie są w stanie wyśledzić, jak przebiega komunikacja.